Sou Daniel Amorim, Coordenador de T.I e DPO no Grupo Itamarathy, com formação técnica em administração de redes, um MBA em Segurança da Informação, Pós graduado em proteção e privacidade de dados, e com uma extenção de pós graduação na PUC-SP em Direito de privacidade de dados pessoais.

O objetivo desta postagem é alertar sobre o golpe da troca de boletos em e-mails.

O objetivo da maioria dos hackers, independente de seus negócios, é roubar informação do usuário. Seja através de ataques discretos e individuais ou em grande escala, por meio de sites populares e bancos de informação financeira. Quase sempre os invasores começam tentando inserir algum vírus na máquina do usuário para depois percorrer um curto caminho até você e sua informação. Se por alguma razão este plano der errado, eles poderão utlilizar-se de outro ataque popular, conhecido como man-in-the-middle. Como o próprio nome sugere, nesta modalidade o hacker coloca suas armadilhas entre a vítima e sites relevantes, como sites de bancos e contas de e-mail. Estes ataques são extremamente eficientes e difícies de detectar, especialmente por usuários inexperientes ou desavisados.

No caso desta matéria, o invasor se posiciona entre duas partes que tentam comunicar-se, intercepta mensagens enviadas, altera o conteudo e depois deixa a mensagem seguir o destino programado.

Spoofing

No universo online, os ataques são mais complexos. Apesar de basear-se na mesma ideia, o invasor deve permanecer entre a vítima e uma instituição verdadeira para que o golpe tenha sucesso. Existem diversos tipos de ataques e aqui vou tentar explicar como funciona um deles, de maneira não técnica para melhor o entendimento.

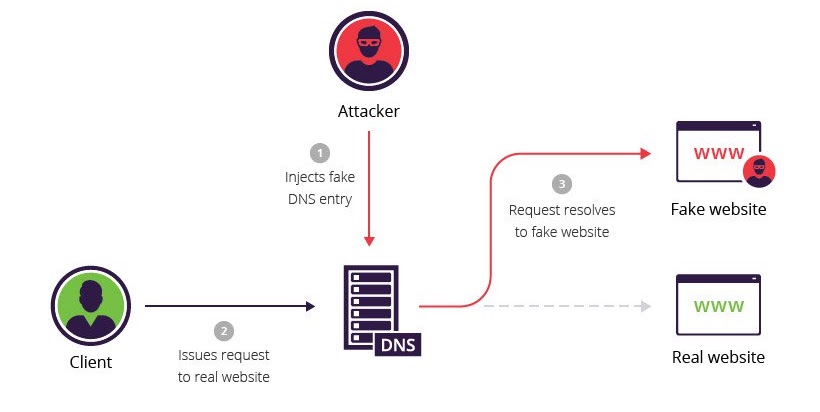

Hoje, tudo que fazemos na internet, usamos uma tecnologia chamada “Cliente-Servidor”, onde nós somos os clientes e todas as informações que acessamos, estão armazenadas em um servidor. Para realizarmos um acesso, precisamos basicamente de um aparelho (computador, celular, tablet, entre outros) e um navegador. O próximo passo para acessarmos qualquer site, é digitarmos o endereço e é aí que está a chave da nossa questão. Teoricamente, não existe endereços da forma que digitamos na barra de busca de um site (site.com.br), na verdade existe um número de IP, na qual estamos querendo fazer o acesso.

Sim, o site globo.com, na verdade é 186.192.90.12 (se jogar este número na barra de endereço você entrará na globo.com). Você neste momento, pode não estar entendendo nada, pois bem, vamos esclarecer. Tendo em vista que seria praticamente impossível nós reles mortais decorarmos o endereço de sites por número de IP, foram criados servidores ao redor do mundo chamados servidores DNS. Estes servidores tem o papel de fazer a conversão daquilo que digitamos no endereço do site para o número de IP.

Agora que sabem como é o processo para se acessar um site, você vai entender com maior clareza, como um hacker consegue se passar por outra pessoa ou jogar as pessoas em endereços de sites falsos. Toda vez que enviamos um e-mail ou tentamos entrar em algum site, é gerado um pacote de dados com as informações que estamos solicitando acesso ou enviando, estes dados necessariamente são encaminhados para um servidor DNS, que por sua vez é encarregado de fazer o envio destas informações ao endereço IP correspondente ao servidor que pretendemos fazer a comunicação. Abaixo, deixo uma imagem para melhor entendimento.

Sabendo disse, Hackers usam suas habilidades para fazer seus computadores se passarem por servidores DNS e capturam estes dados, assim, conseguem alterar o seu conteúdo (como o dos e-mails), anexos etc. ou até mesmo encaminhar para sites falsos.

Como se prevenir

Agora que sabemos um pouco mais sobre este tipo de ataque, dá para ter uma noção do quanto estamos expostos a eles, pois não tem como fugir da regra de passar nossas informações por um servidor DNS.

Para mitigar o risco de cair em uma fraude deste tipo, podemos ficar atentos com algumas questões:

- Toda vez que pagar uma fatura de boleto recebida via e-mail, conferir se o beneficiário bate com a empresa que te fez a venda ou fez a prestação de serviço. Neste tipo de golpe apresentado, o atacante tem acesso a íntegra do e-mail enviado e pode trocar apenas o código de barras do boleto e deixa a mensagem seguir o caminho normal, chegando para a vítima como se tivesse vindo do remetente correto.

- Ao entrar em um determinado site (principalmente de bancos), verificar se o endereço é o mesmo que você digitou. Hackers costumam te encaminhar para sites com pequenas alterações no nome e com páginas idênticas a do original;

- Não entrar em internets públicas. Hackers conseguem com maior facilidade, captar dados trafegados por este tipo de rede.

Chegamos ao fim desta publicação e espero que ela traga algum aprendizado para você.

Obrigado e até a próxima!

Daniel Amorim

Coordenado de T.I / DPO

03/10/2023